Notre pôle Recherche & Développement

Souvent confrontés à des situations où les équipements ne répondent pas aux attentes, ne communiquent pas entre eux ou qu’aucune solution du marché ne couvre les besoins de sécurité de nos clients : depuis 2015, nous avons misé sur la création d’un pôle de Recherche et Développement pour donner suite aux demandes spécifiques de nos clients.

Nos experts du pôle de recherche et développement vous accompagnent pour comprendre votre besoin et proposer les solutions sur-mesure les mieux adaptées à votre contexte et vos attentes.

Réalisations graphiques

Adaptation des solutions à votre image et workflows

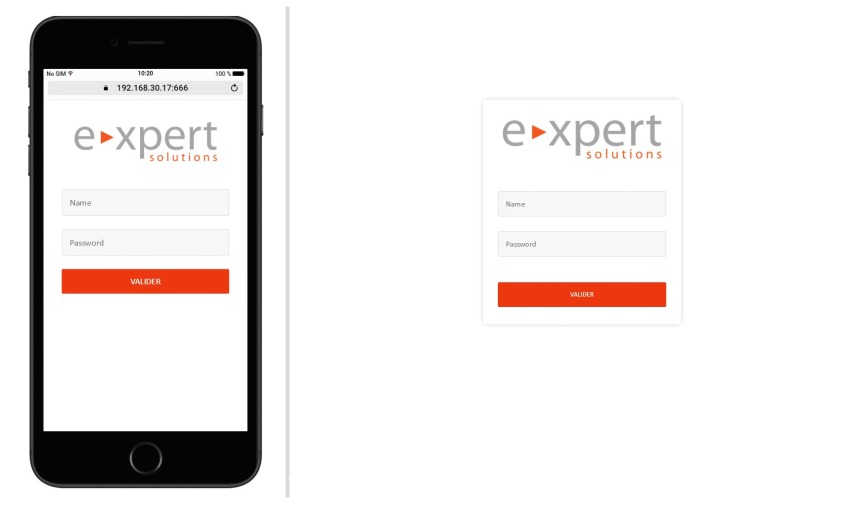

Dans la mise en œuvre de solutions de sécurité qui interagissent directement les utilisateurs tels qu’une solution d’authentification forte multi-facteurs, il est parfois nécessaire d’adapter le design et les scripts à l’usage unique du client.

En effet, les modèles standards de page d’authentification fournis de base avec les solutions demandent souvent à être personnalisés pour répondre aux spécificités et processus dédiés des clients.

Dans ce contexte, l’équipe de développement d’e-Xpert Solutions peut prendre en charge cette demande et adapter la solution intégrée sans avoir à faire appel à un développeur externe. L’équipe peut aussi apporter son support et expertise aux développeurs internes du client (ex : page de login avec authentification forte d’un e-Banking, ou en une page d’enregistrement d’un collaborateur).

Réalisations de scripts

Adaptation des solutions à votre contexte technique.

Dans d’autres contextes, dans le but de faire communiquer deux solutions entre elles au travers de leurs API respectives, il faut comprendre et mettre en place des scripts spécifiques et respectant les bonnes pratiques de sécurité.

Par nature, certaines solutions de contrôle de sécurité permettent aussi la mise en place de flexibilité et de customisation poussée. L’exemple parfait est illustré par les iRule de F5. Ce sont des fonctions puissantes et flexibles du produit BIG-IP® LTM qui améliorent considérablement votre capacité à personnaliser votre changement de contenu en fonction de vos besoins exacts. L’expertise combinée du pôle R&D et des ingénieurs certifiés sur les solutions F5 permet alors de coder ces « iRules » avec beaucoup de précision. Parmi nos dernières réalisations, nous pouvons citer la mise en place d’une intégration du VPNSSL F5 avec le Firewall Check Point pour automatiser l’assignement des règles Firewall aux clients VPN en fonction de leur appartenance à un groupe Active Directory. Pour ce faire, une iRule à été développée permettant de fournir la correspondance nom d’utilisateur / adresse IP du client VPN au Firewall Check Point pour la sélection automatique des bonnes règles Firewall.

Notre équipe a également développé des services et applications in-house. Ces dernières sont disponibles à la vente pour nos clients.